Tecnología > virus Petya

Un ciberataque afecta a grandes empresas de todo el mundo

"Todos los ordenadores de mi oficina están caídos. Ataque global de #ransomware. He oído que hay otras empresas afectadas también. [Hagan] backup y manténgase a salvo". Es el mensaje de un usuario en Twitter, @mihirmodi, empleado de Nivea en Bombai (India).

Y no es el único. Trabajadores de Mondelez, Maersk o GroupM (grupo WPP), desde distintas partes del mundo (Nueva York, Londres, Francia, Rusia, Ucrania, Polonia), han compartido a través de la red de microblogging su experiencia. Según informa El Confidencial, DLA Piper sería otra de las compañías que ha visto sus equipos secuestrados por ciberdelincuentes.

Mondelez envió un comunicado a la prensa confirmando la noticia, al igual que han hecho WPP y la francesa Saint-Gobain. "La red de Mondelez Internacional está experimentando un apagón TI global". Por su parte, Maersk ha reconocido a través de Twitter que el virus afecta a "varias ubicaciones y unidades de negocio".

"La mayoría de nuestros sistemas informáticos quedaron fuera de servicio debido a un ataque viral. Estamos evaluando la situación, ya que la seguridad de nuestras operaciones es la prioridad máxima", dijo a la AFP la portavoz de Maersk, Concepción Boo Arias.

Poco a poco se van conociendo más ejemplos de empresas afectadas, como la agencia de comunicación Hill+Knowlton Strategies.

El banco central ucraniano confirmó asimismo que un número de bancos y grandes empresas del país, incluyendo la compañía eléctrica estatal, están siendo víctimas de este ciberataque global, del que Ucrania que parece haberse llevado la peor parte. En la ex-república soviética, aeropuertos y servicios de metro también se han visto afectados, y las autoridades hablan ya de "ataque masivo".

La famosa empresa fabricante de aviones Antonov fue también afectada, aunque aún no se sabe cuán grave es su situación.

Incluso el sistema de monitoreo de radiación en Chernobyl, donde ocurrió una catastrofe nuclear en 1986, fueron afectados por Petya. "Nuestros técnicos miden la radiactividad con contadores Geiger en las instalaciones de la central, como se hacía décadas atrás", ya que el sistema Windows que gestiona la vigilancia de la zona tuvo que ser apagado a causa del virus, declaró la portavoz de esa agencia, Olena Kovalchuk.

Además, el gigante petrolero estatal ruso Rosneft, ha sido víctima de un "potente ataque cibernético", según anunciado las autoridades y confirmó un portavoz de la compañía al diario Financial Times. La empresa asegura que su producción petrolífera no se ha visto afectada por el ataque. A su vez, el puerto de Rotterdam, el más grande de Europa, se encuentra paralizado debido al secuestro virtual de los equipos de sus redes informáticas.

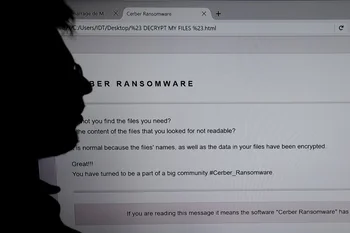

Al parecer, podría tratarse de una variante del ransomware Petya (identificado el pasado marzo) y afectaría únicamente a equipos con sistema operativo Windows. Su funcionamiento es similar al del virus WannaCry, que sembró el caos el pasado mayo.

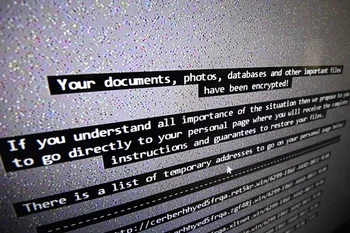

El virus muestra unas letras rojas sobre un fondo negro con un mensaje en inglés que reza: "Si está viendo este texto, sus archivos ya no se encuentran accesibles porque han sido encriptados. Tal vez esté muy nervioso buscando un modo de recuperar sus archivos, pero no malgaste tu tiempo. Nadie puede recuperar tus archivos sin nuestro servicio de desencriptado".

Los ataques de ransomware bloquean el acceso a los sistemas y ficheros y exigen para su liberación el pago de un rescate, por lo general de poca envergadura.

En esta ocasión, los ciberdelincuentes estarían reclamando el pago de 300 dólares por cada equipo, a través de bilcoin. Ya se han realizado las primeras transacciones, la primera de ellas a las 12:48h de hoy. Esta es la dirección a la que se pide enviar el rescate.

El contagio se suele producir a través del envío de emails con apariencia lícita que incluyen un link malicioso. Por este motivo, la primera medida preventiva ante la sospecha de un ataque de ransomware es instar a todos los empleados a apagar sus equipos, desconectarse de la red wifi de la oficina y evitar el uso de su correo electrónico corporativo.

¿Autores?

El secretario del Consejo de Seguridad de Ucrania aseguró que hay "indicios de que Rusia está detrás del ataque". El primer ministro ucranio, Volodymir Groysman, describió el ciberataque como "inédito".

El ciberataque que golpeó este martes a Europa y se extendió a Estados Unidos es de un nivel "sin precedentes", dijo en Nueva York el secretario francés de asuntos digitales, Mounir Mahjoubi.

"Es un ataque industrializado y automatizado que se basa en un análisis muy pero muy inteligente de las redes para así detectar debilidades", añadió.

Consideró prematuro hablar sobre eventuales medidas que pueda tomar Francia. "Tenemos equipos analizando este ataque", añadió.

Indicó que en Francia "las empresas y servicios públicos más importantes están protegidos por sistemas de alto nivel".

La empresa ferroviaria francesa SNCF sufrió el ataque pero fue "contenido", dijo a la AFP un portavoz de la compañía.