Tecnología > INFORME

La agonía de las contraseñas

Gestionar claves es muy complicado; por eso, las personas en general tratan de utilizar la misma combinación de letras y números para todas sus cuentas, algo totalmente desaconsejado por los expertos, ya que quien pueda taladrar la seguridad de uno solo de estos servicios obtendrá una especie de "llave maestra" de su usuario para complicarlo en otros. Como la memoria sufre ante tanta contraseña diferente, es frecuente elegir aquellas que nos resulten muy fáciles de adivinar. Por este motivo, "12345", "0000","clave" y "12345678" y "qwerty" forman parte del listado de las 25 contraseñas más inseguras y utilizadas a lo largo de 2015, elaborada por la firma SplashData –especializada en la creación de aplicaciones de seguridad informática– a partir de un análisis de 2,2 millones contraseñas que se filtraron en internet ese año.

Gustavo Santana, líder del equipo de ingenieros del sistema NSX de VMware Latinoamérica, una corporación que trabaja en virtualización e infraestructura de nube, indicó que actualmente una de las herramientas a las que recurren las personas para no tener que gestionar tantas contraseñas, consiste en confiar en sitios externos que funcionan como entidades de autenticación. "El usuario solo debe recordar un par de claves, y luego se loguea en otros sitios a través de Facebook y Twitter, por mencionar solo dos casos", dijo a Cromo el ejecutivo.

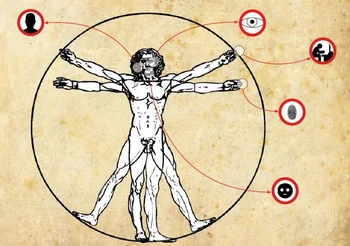

La clave en el cuerpo

Pero esta situación podría convertirse en un recuerdo del pasado, porque cada vez es más frecuente apelar a otros sistemas de autenticación. Sin ir más lejos, la actualización Aniversario de Windows 10, presentada en agosto por Microsoft, incorpora mejoras al respecto en Windows Hello, que es la solución de autentificación biométrica para identificar a los usuarios de los dispositivos a través del reconocimiento facial y las huellas dactilares.Como explicó a Cromo Gabriel Gordon, director de Unidad de Negocios de Windows y Productividad de Microsoft para Argentina y Uruguay, "la tecnología está haciendo más fácil nuestra vida y esto implica no tener necesidad de recordar contraseñas". Hoy existen otras alternativas, como el reconocimiento de la voz.

Con firmeza, Sebastián Stranieri, CEO de la compañía de software de Ciberseguridad VU, confirmó que las claves, tal como se las conoce ahora "van a desaparecer en 2019 para ser reemplazadas por otros sistemas más seguros, como los biométricos". Para eso, el hardware debe desarrollarse hasta el punto que pueda detectar que un rostro no es una foto, por ejemplo. Eso significa que los dispositivos incorporarán webcams especiales, con la capacidad de detectar imágenes tridimensionales.

Millenials biométricos

Un estudio reciente realizado por Visa Europe en el Reino Unido reveló que el 75% de los clientes de banca más jóvenes prefiere utilizar sistemas de seguridad biométricos en vez de contraseñas. Además, el sondeo puso en evidencia que el 75% de los encuestados considera que el hábito de escribir claves quedará obsoleto para 2020.En función de lo que observa en el mercado, Santana, de VMware, indica que de todos los sistemas biométricos, la huella dactilar es el que les resulta más cómodo a los usuarios.

En sintonía con estos datos, la empresa encuestó a más de 300 organizaciones de América Latina a fines de 2015, acerca de diferentes aspectos vinculados a la seguridad de la información. Al respecto, 40,3% de los encuestados considera que los sistemas de biometría se implementarán definitivamente dentro de entre 2 y 5 años.

Autenticar con la conducta

Pero existe un paso aun más adelantado. Gabriel Zurdo, CEO de BTR Consulting –una consultora de IT que asesora en seguridad informática–, dice que como los sistemas biométricos son más débiles que los conductuales, el próximo paso será utilizar ese método para identificar a un usuario. Básicamente, se refiere a la forma de caminar o de tipear de un usuario, ya que estas acciones son muy difíciles de replicar."Existe la posibilidad de que un atacante falsifique la cara de una persona o su huella digital, por lo que muchas organizaciones ya están pensando en dejar atrás las contraseñas e incluso los sistemas biométricos, para dar lugar a la 'autenticación de múltiples factores'. Se trata de un sistema que garantiza que un usuario sea quien dice ser, a través de varios ítems que se analizan para determinar su identidad", detalló. Por ejemplo, se solicita un dato que el usuario conoce (un pin), un objeto físico (el smartphone) o alguna característica física (en base a la biometría). "Si bien este sistema es uno de los métodos más robustos, también es uno de los más incómodos porque demanda varios pasos", expresó.

El ejecutivo de WMware coincidió con Zurdo y consideró que la evolución de los sistemas de seguridad avanzan en relación con como lo hacen los ataques.

Algunos bancos, por ejemplo, desarrollaron sistemas de autenticación de voz que utilizan ciertas indicaciones para probar que se trata de un cliente vivo y no de una grabación.

Selfis y emojis

En la búsqueda de nuevas alternativas de la típica contraseña, VU desarrolló recientemente un sistema de autenticación facial en tiempo real para dispositivos móviles. Para funcionar, VU Face Recogn evalúa rasgos únicos de la cara, como forma, capas de piel, colores y hasta distancia. De esta manera, reemplaza el uso de claves y huellas dactilares.Por otra parte, MasterCard comenzó a desplegar hace unos meses un sistema llamado IdentityCheck, que permite a los usuarios verificar sus compras con una autofoto (selfi) en lugar de una firma. Para eso, la corporación cuenta con una solución que detecta que delante de la cámara hay una persona viva, que previamente tuvo que registrar su cara en el sistema, en vez de tratarse de una foto o un video. Además de la selfi, la plataforma de pago requiere que el usuario parpadee.

De manera lenta, pero firme, el uso de claves alfanuméricas está desapareciendo. Bajo el nombre Open Yolo, Google está trabajando en una plataforma para que el usuario del sistema operativo Android solo deba ingresar en ella una sola vez, para así acceder a una gran cantidad de aplicaciones y sitios web sin necesidad de volver a introducir una clave. En tanto, la firma de seguridad Intelligent Environments trabaja en un sistema basado en emojis, ya que, según la firma, para los usuarios es más fácil recordar combinaciones de imágenes, en vez de secuencias alfanuméricas. Además, para esta empresa, el emoji garantiza que los hackers tendrán una tarea mucho más complicada para descifrar el código de acceso, porque ya no deberán ir detrás de datos tan sencillos como una fecha de nacimiento o un aniversario de boda.

Más allá de la efectividad de los nuevos sistemas, hay que recordar una frase tan simple como contundente: "El 100% de seguridad no existe".

Consejos para crear contraseñas fuertes

Aunque las contraseñas ya tienen fecha de caducidad, lo cierto es que, todavía, siguen vigentes. Para que sean los más seguras posible es preciso implementar algunas buenas prácticas. En este sentido, algunos consejos son:• Pensar frases

En vez de pensar en palabras, ¿por qué no crear oraciones?. De esta manera se contará con más de ocho caracteres y será sencillo recordar dónde colocar las mayúsculas, por ejemplo, al inicio de cada palabra. Un ejemplo podría ser "MeGustaComerPizza". Dado que los expertos explican que es necesario agregar símbolos y complicar la oración al máximo, esa frase podría ser: "Me Gusta Comer Pizza!"

• Usar el nombre del servicio

Para que todas las claves sean diferentes, pero al mismo tiempo sea sencillo recordarlas, se puede usar el nombre del servicio. Por ejemplo, para crear una cuenta en Gmail, la contraseña podría ser: "Gmail "Me Gusta Comer Pizza!" . En tanto, para la cuenta de Facebook, debería ser: "Facebook "Me Gusta Comer Pizza!"

• Números en lugar de letras

Se sabe que la combinación alfanumérica fortalece las passwords. Para eso, se puede introducir números cambiando ciertas letras. Una fórmula pósible es sustituir las letras e por el número 3. En síntesis, nos quedaría: "M3 Gusta Com3r Pizza!" lo que haría que tuviera algo como esto:"Y0Qu13R0Us4rY4H00".

• Verificación

Creada la contraseña se puede verificar cuán robusta es probando su confiabilidad en algunos servicios desarrollados para tal fin. Aquí algunas recomendaciones: password.social-kaspersky.com/es, passwordmeter.com y howsecureismypassword.net.

El mundo de las passwords, en cifras

• Unos 2.000 millones de contraseñas viejas pueden ser vistas por apenas US$ 2 cada una, en una base de datos llamada LeakedSource, dirigida por operadores anónimos.• A modo de ejemplo, entre 1% y 8% de los nombres de usuario y contraseñas de LinkedIn funcionan en otros servicios, lo que les da a los piratas informáticos una forma de apoderarse de otras cuentas, dicen expertos en seguridad.

• El secuestro de datos informáticos ya es un negocio de US$ 34 millones, indica Cisco.

• Solo con los softwares y hardwares necesarios para la biometría se prevé un crecimiento de US$ 2.000 millones en 2015 a US$ 15.000 millones en 2024.