Tecnología > Galaxy

El lector de huellas del Galaxy S5 se puede engañar

La era de las contraseñas tradicionales está quedando obsoleta. Los gigantes tecnológicos no solo lo saben sino que lo fomentan, implementando sistemas de validación supuestamente más seguros, que ya existían pero que no eran de uso común.

En este contexto, en setiembre pasado Apple introdujo un sensor de huellas dactilares en su último modelo de iPhone, el 5S. En este caso, el usuario puede desbloquear el teléfono y realizar compras en iTunes con apenas tocar el botón físico del teléfono.

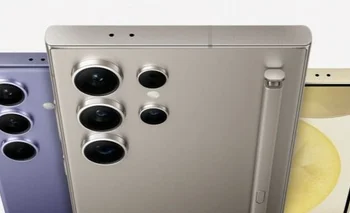

Con la misma idea de proteger la información que los usuarios guardan en sus smartphones, Samsung añadió un lector similar en su buque insignia presentado en febrero, el Galaxy S5. Este permite configurar hasta tres huellas dactilares las cuales no solo habilitan a desbloquear el teléfono, sino también a realizar pagos online a través de PayPal (aunque este servicio aun no está disponible en Uruguay).

Sin embargo, en ambos casos el sueño de tener una puerta de entrada al celular práctica e inviolable ha quedado en jaque. Primero fue el sistema Touch ID del iPhone 5S, que fue vulnerado por un grupo de hackers alemanes, quienes colgaron un video donde mostraban cómo lo hacían (usaron una impresora casera y goma para recrear una huella dactilar). Dos días antes, dos expertos en seguridad habían anunciado una competencia con una recompensa superior a los US$ 13.000 en efectivo y otros premios a los primeros que violasen la seguridad del teléfono estrella de Apple.

Ahora, el escáner de huellas del Galaxy 5S, que salió a la venta mundialmente el 11 de abril, también fue sometido a prueba. No la superó. La empresa de seguridad informática alemana Security Research Labs publicó un video en el que explica cómo logró sortear la medida de seguridad biométrica, a través de un sistema engorroso pero nada nuevo.

A mejorar

Según recoge el diario argentino La Nación, el método se basa en un molde elaborado con pegamento y un spray de grafito, que recrea una huella digital verdadera. El procedimiento completo puede verse en el video publicado por la compañía cuando hackeó el sistema del iPhone 5S. Es que la empresa usó el mismo método para engañar al sistema de Samsung.

De esta forma demostró cuán fácil es engañar al sensor de huellas y ganar acceso no solo al contenido del teléfono, sino a la posibilidades de realizar compras online a través de PayPal y acceder incluso a cuentas bancarias.

Ante la noticia, PayPal salió a defender al sensor biométrico de Samsung. "Tomamos en cuenta muy seriamente este tipo de observaciones, pero estamos convencidos de la validación mediante huellas dactilares, un método más seguro y fácil de usar respecto a las claves y las tarjetas de crédito", dijo en un comunicado.

De esta forma, esta tecnología vuelve a ponerse en cuestión y obliga a los fabricantes a mejorarla para conquistar sus objetivos, entre ellos, la confianza de los usuarios.

.